HTML säubern im Browser

17.04.2023, 00:00 Uhr

Grundreinigung

HTML von bösartigem Beifang befreien – Möglichkeiten und Grenzen.

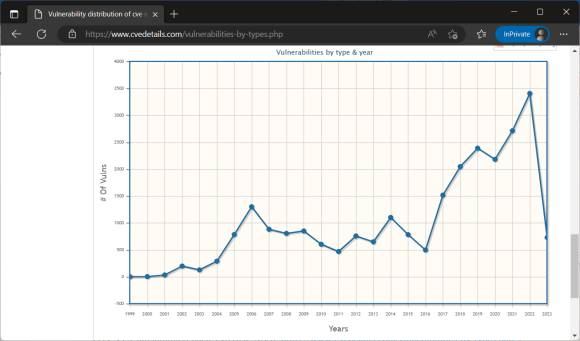

Cross-Site Scripting scheint nach wie vor ein schwer lösbares Problem zu sein. Das Einschleusen von JavaScript steht weiterhin hoch im Kurs. Die Statistik auf Cvedetails.com [1], ein öffentlicher Katalog, der CVEs (Common Vulnerabilities and Exposures, also Sicherheitslücken) zählt, meldet 2022 als ein neues Rekordjahr für XSS, und auch für 2023 sieht es nicht gut aus, wenn man aufs Jahr hochrechnet (siehe auch Bild 1). Dabei ist die Verhinderung von XSS in der Theorie doch so einfach. Im HTML-Kontext gibt es nur fünf Sonderzeichen, die entwertet beziehungsweise durch die zugehörigen Entitäten ersetzt werden müssen: die spitzen Klammern < und > (HTML-Tags), doppelte und einfache Anführungszeichen " und ' (Begrenzer von Attributwerten) und das kaufmännische Und-Zeichen & (HTML-Entitäten). Dazu gibt es mit Content Security Policy ein sehr mächtiges Mittel, um einen zusätzlichen XSS-Schutzwall einzubauen – in [2] haben wir uns ausführlich damit beschäftigt.

Jetzt 1 Monat kostenlos testen!

Sie wollen zukünftig auch von den Vorteilen eines plus-Abos profitieren? Werden Sie jetzt dotnetpro-plus-Kunde.

- + Digitales Kundenkonto,

- + Zugriff auf das digitale Heft,

- + Zugang zum digitalen Heftarchiv,

- + Auf Wunsch: Weekly Newsletter,

- + Sämtliche Codebeispiele im digitalen Heftarchiv verfügbar